Die Bedrohungslage für die Enterprise Security ist volatil wie nie zuvor: Die Dynamik, mit der mobile Devices neue mobile Risiken erzeugen und bekannte Bedrohungen in neuer Form aufgreifen, ist immens. Das Fazit des Jahres 2018: mobile Ransomware, die vermehrt Unternehmen angriff, ein dramatischer Anstieg von Banking-Trojanern, Fake Apps und Dropper als Universal-Vehikel.

Datenabzug durch legale Apps

9,9 Millionen Nutzer von Smartphones hat es 2018 erwischt – sie wurden laut Kaspersky von mobile Malware erwischt. Mobile Malware ist ein Sammelbegriff für Apps, die dem Besitzer des jeweiligen Smartphones Schaden zufügen. Die Grenze dabei ist fließend: Es muss nicht immer gleich eine Ransomware sein, die das Smartphone als Geisel nimmt. Bei manchem Verantwortlichen beginnt das Thema Enterprise Security bzw. Cyber Risk bei Facebook oder WhatsApp.

Und das nicht zu Unrecht. Etwa zwei Drittel aller Apps, die in den offiziellen AppStores von Google und Apple angeboten werden, haben die Fähigkeit zur „data exfiltration“ – sie ziehen Daten vom Smartphone des Nutzers ab. Mit seinem Einverständnis, aber meist ohne sein Wissen. Die Basis dafür: Seitenlange Terms of Service oder Geschäftsbedingungen, die sich kaum ein Nutzer jemals durchliest. In einer App-Gesellschaft, in der Geschwindigkeit und Einfachheit der Nutzung von Services einen immensen Stellenwert haben, bestätigen wir alle mit einem Klick auf „Zustimmen“ ein Bündel von Bedingungen, das wir in der Regel gar nicht kennen. Wir stimmen ganz im Vorübergehen zu, dass die App Zugriff auf Daten und Dienste erhält, die nicht unbedingt für ihre Funktionalität notwendig sind. Wir „bezahlen“ die Nutzung der (kostenlosen) App mit deren Zugriff auf unsere Daten. Sicherheitsexperten sehen in diesem unerwünschten Datenabfluss die größte, weil verbreitetste, Sicherheitsbedrohung für Unternehmen.

Legitime App, legitimer Datenabzug – mit seiner Zustimmung erklärt sich der Nutzer einverstanden. Und wird damit letzten Endes verantwortlich. Bei einem privaten Smartphone mag das App-Verhalten hinnehmbar sein; im geschäftlichen Umfeld kann es vor dem Hintergrund gesetzlicher Regularien wie der DSGVO sehr kostspielig werden, die Enterprise Security durch mobile Risiken auszuhöhlen. Dabei ist es egal, ob es sich bei dem betreffenden Gerät um ein BYOD-Gerät handelt oder um ein vom Arbeitgeber überlassenes – wenn dienstliche Daten auf dem Gerät gespeichert werden, müssen diese auch entsprechend gesichert werden.

Angriffsvektor Nummer eins: Apps

Verlust oder Diebstahl des Smartphones, unsichere Netzwerke – Experten kennen drei wesentliche Angriffsvektoren, wenn Unternehmen auf mobile Produktivität setzen: Das Device selbst, die Netzwerke, die Zugriff auf Unternehmensressourcen erlauben und die Apps. Dabei sind und bleiben Apps der Hauptangriffsvektor. Hier entstehen die größten und häufigsten mobilen Risiken. Die Risiken beginnen für Unternehmen bei legalen Diensten. Nicht nur dass sie – wie oben beschrieben – mit dem Einverständnis des Nutzers Daten abziehen. Untersuchungen zeigen, dass der größte Teil der verfügbaren offiziellen Apps über Schwächen im Code verfügt, die sie anfällig für Attacken machen. iOS ist in dieser Hinsicht nur marginal besser aufgestellt als Android.

Mobile Risiken durch Malware

An der Seite dieser beiden Risiken, die legalen Apps innewohnen, steht die echte mobile Malware. Insbesondere Nutzer, die sich Apps außerhalb der offiziellen Stores besorgen, erhöhen das Risikopotenzial für ihr Unternehmen deutlich. Diese Apps durchlaufen nicht die Sicherheitskontrollen der großen AppStore-Anbieter. Kriminelle haben diese Chance erkannt und setzen daher statt auf E-Mail vermehrt auf SMS und Messenger Apps, um ihre Malware zu bewerben und Nutzern direkte Downloads von ungesicherten Seiten zu ermöglichen.

Die gute Nachricht: Das Interesse an Kryptominern (Cryptojacking) hat 2018 deutlich nachgelassen – auch weil mit Kryptowährungen nicht mehr so viel Geld zu verdienen ist. Auch die Menge von mobilen Apps, die Adware verbreiten, sank leicht. Bei Adware wird das mobile Gerät zumeist genutzt, um Klicks auf Werbebanner zu erzeugen. Die World Federation of Advertisers schätzt den Schaden, der der Werbebranche durch diese Art falscher Klicks auf Werbeanzeigen entsteht, auf 19 Milliarden US-Dollar jedes Jahr.

Beim Blick auf aktuelle Analysen zeigt sich, dass das Jahr 2018 vor allem durch vier Typen von Malware bestimmt wurde: Dropper, Mobile Ransomware, Banking-Trojaner und Fake Apps.

Dropper

Laut Kaspersky sind Dropper das Mittel der Wahl für Cyberkriminelle, die sich auf mobile Malware spezialisiert haben. Dropper sind eine Art Transportmittel, um die eigentliche Malware zu verstecken. Sie werden zu einer Büchse der Pandora: Jede Art Malware kann aus ihr „herausfallen“. Dropper wirken als Schutzschild, der das Auffinden der Malware verhindert. Sie generieren laufend neue Hashes, um Detektionssoftware zu täuschen, während der eigentliche Malware-Code im Inneren des Droppers unverändert bleibt. Darüber hinaus erlauben die Dropper das Erzeugen beliebiger Mengen von Files. Die Entwickler von Viren nutzen dies beispielsweise aus, um ihre Plattformen in Fake AppStores einzusetzen.

Mobile Ransomware

Mobile Ransomware ist kein neues Thema. Während die Zahl der Ransomware-Infektionen insgesamt rückläufig war, stieg die Zahl der Infektionen mit mobiler Ransomware 2018 um rund ein Drittel gegenüber dem Vorjahr an. Besondere Beachtung verdient dabei, dass die Mobile-Ransomware-Angriffe nun vermehrt auf Unternehmen zielen. Über vier Fünftel der Infektionen mit Ransomware betrafen Firmen.

Banking-Trojaner

Banking-Trojaner erlebten 2018 einen Boom. Das Volumen der entdeckten Banking-Trojaner stieg um 1500 Prozent. Banking-Trojaner geben vor, offizielle Apps zu sein, die sich um Finanztranskationen des Nutzers kümmern. In Wirklichkeit spionieren sie den Nutzer aus und erfassen die Credentials, die er für seine Finanztransaktionen nutzt. Darüber hinaus können sie automatisch weitere Schadsoftware bis hin zu Keyloggern und zusätzlichen Spionage-Apps auf dem Smartphone installieren. Und damit erzeugen die Banking-Trojaner auch Risiken für das Unternehmen.

Fake Apps

Einen noch stärkeren Anstieg verzeichneten die Analysten von McAfee bei Fake Apps. Fake Apps sind eine Spielart von Malware, die populäre Apps nachahmt. 2018 war es die Popularität von Fortnite, die Cyberkriminelle zur Produktion von Fake Apps animierte. Die Nutzung gleicher Bilder, identischer Musik und desselben Ladebildschirms bewirkte, dass die Klone sehr überzeugend waren. Dabei wurde aber mitnichten die erwartete App installiert, sondern eine App aus einer unsicheren Quelle. Dem Nutzer wird eine fehlgeschlagene Installation einer neuen Beta-Fortnite-Version vorgegaukelt und er wird lediglich zum offiziellen AppStore zurückgeleitet. Die wirklich geladene App arbeitet unterdessen versteckt im Hintergrund und kann von dort aus, weitere Apps installieren oder Daten abfließen lassen.

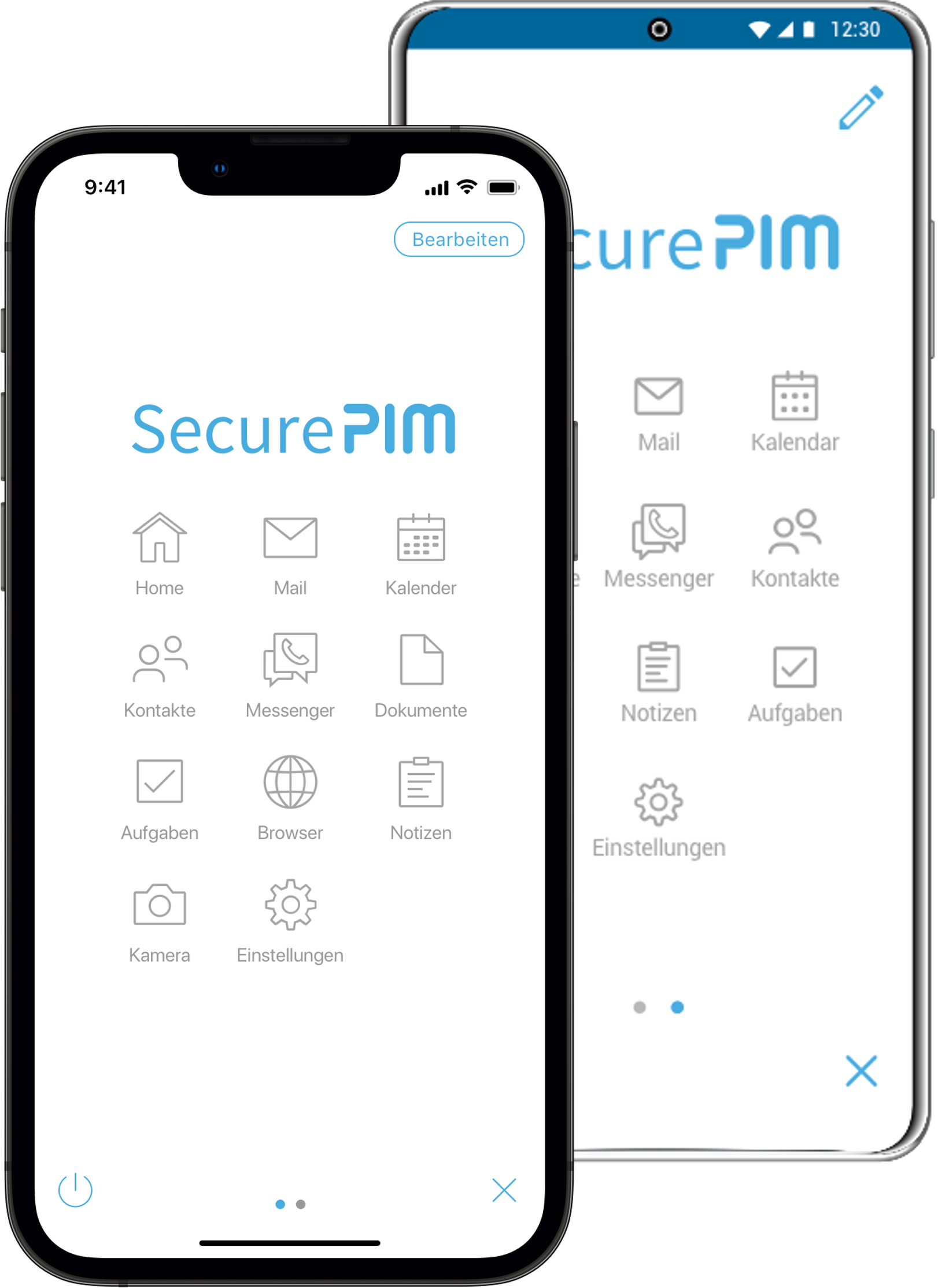

Container App: Mobile Security erhöhen mit nur einer Lösung

Mit einer Container App wie SecurePIM umgehen Sie Risiken durch Malware und deren Folgen für Ihr Unternehmen. SecurePIM sichert Unternehmensdaten verschlüsselt auf dem Mobilgerät. Der ungewollte Zugriff auf Unternehmensdaten ist bei der Nutzung des Geräts für private Zwecke ausgeschlossen.

Für die IT-Abteilung fallen dadurch viele lästige Aufgaben weg, da ausschließlich über die App auf Unternehmensdaten zugegriffen wird. Weitere Sicherheitslösungen sind nicht notwendig. Gleichzeitig besitzt SecurePIM alle Funktionen, die für das mobile Arbeiten wichtig sind. User können beispielsweise auch mobil verschlüsselte E-Mails senden und empfangen oder über ein gesichertes Gateway auf Unternehmensdokumente zugreifen.

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen: