Laut Datenschutzgrundverordnung (DSGVO) müssen Unternehmen und Behörden nachweisen, dass Sie entsprechende Schutzmechanismen eingeführt haben, um personenbezogene Daten von Kunden, Geschäftspartnern, Bürgern und Mitarbeitern auf mobilen Endgeräten zu schützen. Auch bestimmte Zertifizierungen, wie z.B. TISAX®, verlangen bestimmte Vorkehrungen zum Schutz von Informationen – immer mehr auch auf mobilen Endgeräten, wie Smartphones und Tablets.

Alle von SecurePIM verwalteten Daten sind verschlüsselt und von anderen Daten auf dem Mobilgerät getrennt. Zum Schutz der Informationen dient ein ganzes Bündel an Mechanismen. Dies reicht von der Verschlüsselung der lokalen Daten auf dem Endgerät, über Jailbreak-Detection, bis hin zur Absicherung der Kommunikation mit Backend-Systemen. Das sind die wichtigsten Schutzmechanismen von SecurePIM:

Container-Technologie für Trennung von privaten und geschäftlichen bzw. dienstlichen Daten

Der SecurePIM Container erstellt einen abgetrennten, sicheren Bereich auf dem Gerät. Alle Unternehmensdaten innerhalb dieses Containers sind verschlüsselt und strikt von anderen Apps auf dem Gerät getrennt. Keine andere Anwendung oder System auf dem Endgerät (z.B. Facebook, WhatsApp) oder eine nicht autorisierte Person kann Zugang zu den Daten im geschützten Bereich bekommen. Daten des Unternehmens oder der öffentlichen Verwaltung sind auf dem Gerät isoliert und passwortgeschützt. Dank der Container-Technologie haben Behörden und Firmen eine einfach zu handhabende Lösung, die es Mitarbeitern ermöglicht flexibel auf mobilen Endgeräten zu arbeiten ohne sich Sorgen um die Sicherheit machen zu müssen.

Lokale Verschlüsselung

Alle Daten innerhalb des SecurePIM Containers sind nach dem aktuellen Stand der Technik verschlüsselt (hybride Verschlüsselung mit RSA bis zu 4096 Bit oder ECC bis zu 256 Bit und AES-256) und durch eine PIN, ein Passwort oder einen Fingerabdruck bzw. per Gesichtserkennung geschützt. Die Verschlüsselungsmethode wurde auch im Zuge der Zulassung der Systemlösung SecurePIM Government SDS vom BSI geprüft und für sicher befunden.

Smartcard-Integration

Die SecurePIM App ist durch Passwort, PIN oder biometrische Verfahren gesichert. Für höchste Sicherheitsansprüche kann SecurePIM alternativ mit einer Smartcard geschützt werden. Damit haben Sie einen weiteren Sicherungsanker, falls das Mobilgerät in fremde Hände gelangt.

Verschlüsselte Übertragung

Durch die verschlüsselte Datenübertragung wird sichergestellt, dass schützenswerte Informationen sicher über jedes Netzwerk übertragen werden. SecurePIM etabliert eine sichere Kommunikation mit folgenden Backend-Systemen:

- Die Kommunikation mit dem MS ActiveSync oder HCL Traveler Server erfolgt mittels ActiveSync Protokoll (TLS-Verschlüsselung).

- Die Kommunikation mit dem SecurePIM Management Portal erfolgt via Web Service Interface (TLS-Verschlüsselung).

- Die Kommunikation mit dem Intranet kann über das SecurePIM Gateway erfolgen. Die Sicherheit des Gateways ist schlüsselbasiert und benötigt weder eine VPN-Infrastruktur, noch VPN-Profile für die mobilen Geräte. Das Gateway unternimmt eine Identitätsprüfung des Nutzers und erlaubt nur verifizierten Nutzern einen Zugriff auf Anwendungen und Daten des Unternehmens.

Ende-zu-Ende-Verschlüsselung für E-Mails mit S/MIME

Um sensible Informationen vor potenziellen Abhörmaßnahmen zu schützen, können E-Mails verschlüsselt versendet werden. Dazu wird der Secure/Multipurpose Internet Mail Extensions (S/MIME) Standard genutzt. Damit bleibt eine E-Mail vom Absender bis hin zur Entschlüsselung beim Empfänger auf allen Datenstrecken und Servern vor dem Zugriff durch Dritte geschützt. So wird sichergestellt, dass nur autorisierte Personen die E-Mail und die Anhänge lesen können.

Der S/MIME-Standard wird sowohl zur Verschlüsselung und zur Entschlüsselung als auch zur Signierung und zur Validierung von Signaturen von E-Mails eingesetzt. Diese hilft gegen E-Mail Phishing und Identitätsdiebstahl zu schützen.

Lesen Sie mehr über E-Mail-Verschlüsselung mit S/MIME in diesem Blog-Beitrag.

Zertifikatsbasierte Authentifizierung

Durch die Aktivierung zertifikatsbasierter Authentifizierung kann der Zugriff auf sensible Systeme zusätzlich geschützt werden. Der Zugriff kann auf den ActiveSync-Server oder Intranet-Anwendungen zertifikatsbasiert konfiguriert werden. Dabei prüft nicht nur SecurePIM das Serverzertifikat, sondern der Server auch das Benutzerzertifikat. Client (SecurePIM App) und Server führen einen Handshake durch, bei dem sich die Kommunikationspartner gegenseitig authentisieren und die zu verwendenden kryptographischen Algorithmen vereinbaren. Dabei prüft der Server während des Verbindungsaufbaus die Signatur und Gültigkeit des Benutzerzertifikats und SecurePIM prüft das Serverzertifikat. Danach ist sichergestellt, dass die Identität der beiden Kommunikationspartner korrekt ist.

Zentrale Verwaltung der Sicherheitsvorgaben durch das SecurePIM Management Portal

Mit dem SecurePIM Management Portal lassen sich alle sicherheitsrelevanten Einstellungen von SecurePIM zentral steuern:

- Nutzerverwaltung

- Regeln und Voreinstellungen zur Verschlüsselung

- PIN- und Passwort-Stärke

- Regelungen zu Timeouts und wann die App automatisch geschlossen wird

- Löschen aller dienstlichen Daten aus dem Sicherheitscontainer aus der Ferne bei Verlust des Gerätes („Remote Reset“)

- Gruppenmanagement und Einrichtung verschiedener Sicherheitsregeln für unterschiedliche Gruppen

- Verwaltung der freigegebenen Schnittstellen

- Sicherheitsvorgaben für das Arbeiten in SecurePIM, z.B. Copy/Paste, Auto-Vervollständigung, Open-In oder Screenshots erlauben oder verbieten

Dadurch ist sichergestellt, dass die Sicherheitsvorgaben auf allen mobilen Endgeräten der Mitarbeiter eingehalten werden. Sicherheitskritische Funktionen können je nach gewünschtem Konfigurationsspielraum durch skalierbare Sicherheitslevels eingeschränkt oder freigegeben werden. Falls gewünscht oder vorhanden, kann SecurePIM auch durch ein Mobile Device Management verwaltet werden.

Schutz vor Manipulation

Zum Schutz vor Manipulationen, die an Endgeräten vorgenommen werden können, bietet SecurePIM Möglichkeiten diese frühzeitig zu erkennen und die Verwendung von SecurePIM zu unterbinden.

Integritätscheck

Der SecurePIM Integritätscheck bietet volle Kontrolle über die SecurePIM Versionen, die die SecurePIM Nutzer verwenden dürfen. Jede Version der App erhält einen „Fingerabdruck“. Dieser ist einzigartig und ermöglicht es die Software exakt zu identifizieren. Dadurch wird sichergestellt, dass keine veralteten oder modifizierten Versionen von SecurePIM verwendet werden können.

Jailbreak Detection

Ein Jailbreak modifiziert das Betriebssystem und schaltet Sicherheitsmechanismen des Gerätes aus.

Nutzer oder eine Anwendung erhalten Root-Rechte und können uneingeschränkt auf das Betriebssystem zugreifen. Manipulierte Geräte können in der SecurePIM App erkannt werden. Daraufhin wird die Nutzung blockiert und SecurePIM nicht entsperrt.

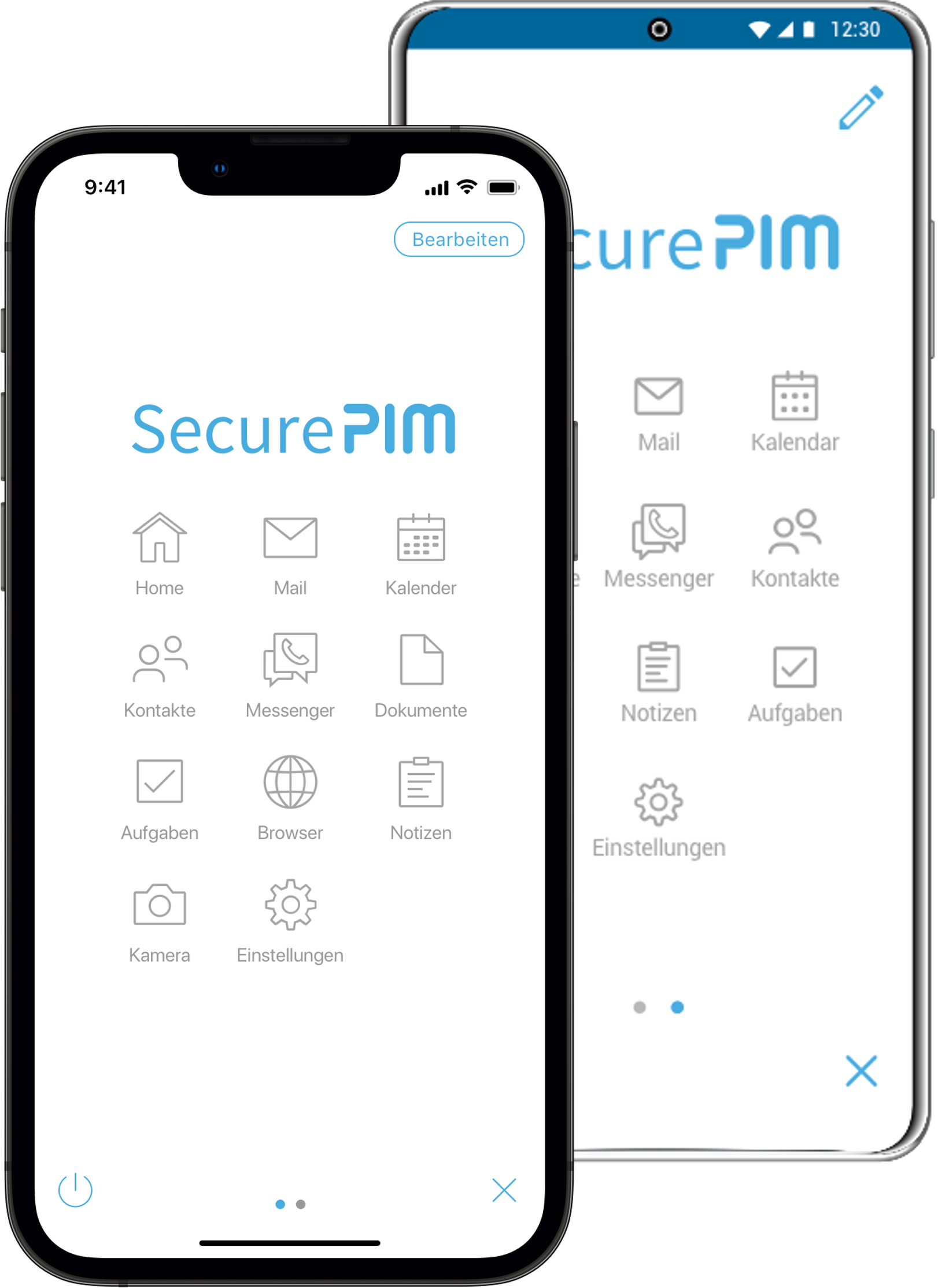

SecurePIM – Alles sicher in einer App

Die sichere mobile Kommunikationslösung SecurePIM für iOS und Android schützt Ihre sensiblen Daten auf Smartphones und Tablets.

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen:

Social Media

Folgen Sie uns auf Xing, LinkedIn und Twitter und informieren Sie sich über neue Blog-Artikel und Produkt-News:

Unsere nächsten Webinare

Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah!

Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah! Mittwoch, 27. Mai 2026, 10:00 – 11:00 Uhr Anmelden Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah! Erfahren Sie, wie Sie mit unserer...

Auch interessant:

Blog-Beitrag: Privates Handy dienstlich nutzen im Rahmen der DSGVO

Erfahren Sie alles über sicheres mobiles Arbeiten im Rahmen der DSGVO in diesem Blogpost.

Whitepaper: Bring Your Own Device – Rechtliche Aspekte

Erhalten Sie einen Überblick über die rechtlichen Aspekte, die bei der Einführung eines BYOD-Modells zu beachten sind.