Machen Sie Home Office jetzt möglich – auch auf privaten Tablets und Smartphones!

Ob während der Corona-Pandemie oder dauerhaft: Richten Sie für Ihre Mitarbeiter in nur 30 Minuten einen sicheren Home Office Zugang ein. Ganz ohne VPN und auch auf privaten Mobilgeräten.

Wir zeigen ihnen live die einzelnen Schritte zur vollständigen Einrichtung unserer Office-App SecurePIM.

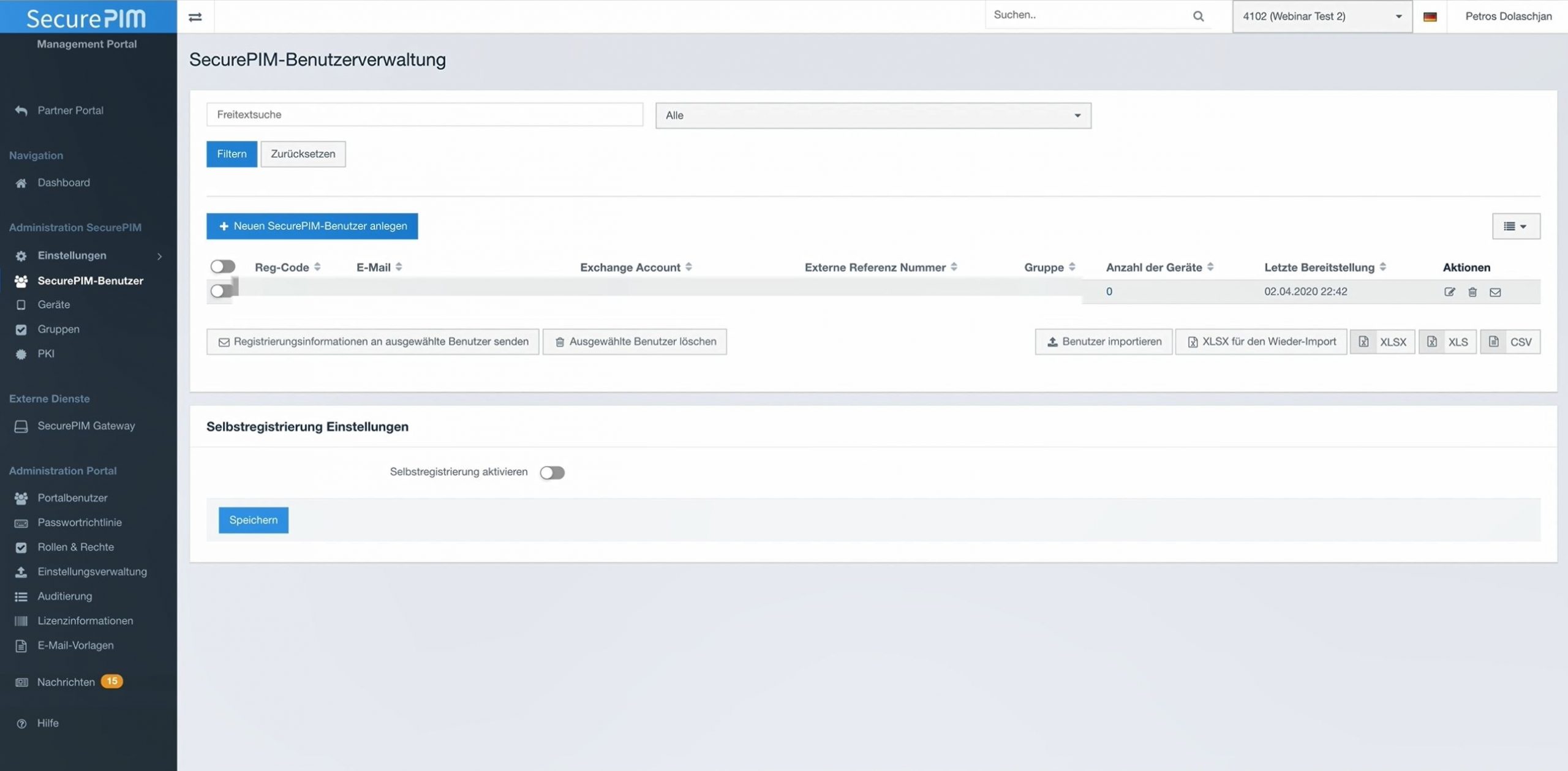

- SecurePIM App über das Management Portal konfigurieren

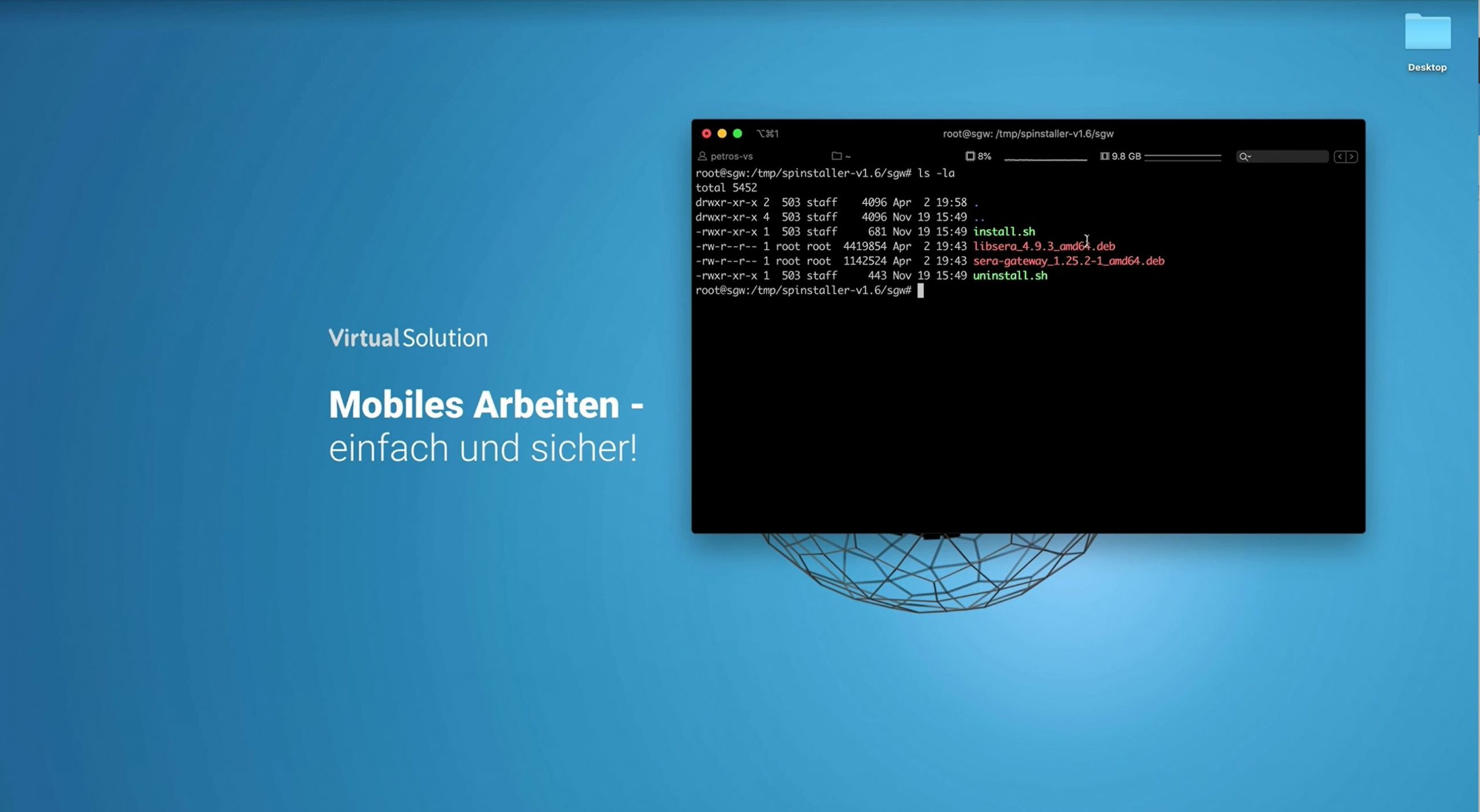

- SecurePIM Gateway installieren

- Mitarbeiter via E-Mail einladen

- SecurePIM App installieren und anmelden

- Mitarbeiter können sicher mobil arbeiten

1. SecurePIM App über das Management Portal konfigurieren

2. SecurePIM Gateway für Zugriff auf Fileshare und Intranet installieren

3. Mitarbeiter via E-Mail einladen

4. Mitarbeiter installieren die SecurePIM App aus dem Store und melden sich an

5. Mitarbeiter können sicher mobil arbeiten, ohne ein VPN-Profil auf dem Mobilgerät zu installieren

Home Office einrichten in 30 Minuten – mit SecurePIM. Jetzt Video ansehen!

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden. Mehr Informationen

Aktuelle Blogbeiträge

Warum ein MDM allein keine mobile Sicherheit bietet

Interview mit Lars Stahl, Technischer Projektleiter bei Materna Virtual Solution In Kundengesprächen erleben wir immer wieder, dass Organisationen und Behörden auf die Frage nach ihrer mobilen Sicherheitsstrategie antworten: „Wir haben ein MDM im Einsatz.“Das Mobile...

Release Update: Viele Verbesserungen für höhere Usability und vereinfachte Workflows

Für das erste Release des Jahres haben wir eine ganze Reihe an neuen Features und Verbesserungen für SecurePIM und das SecurePIM Management Portal für Sie.

Release Update: Vereinfachte und barrierearme Handhabung

2025 geht langsam zu Ende und wir begrüßen Sie mit den neuesten Versionen von SecurePIM und dem SecurePIM Management Portal zum letzten Release des Jahres.

Bleiben Sie in Kontakt!

Social Media

Folgen Sie uns auf Ihrem bevorzugten Social Media Kanal und informieren Sie sich über alle Themen rund um sicheres mobiles Arbeiten: