Wenn uns die Pandemie eins gelehrt hat, dann ist es der sorgfältige Umgang mit Hygiene – Händewaschen wird wohl so schnell keiner mehr vergessen. Nach diesem Vorbild sollten sich Unternehmen das Thema Datenschutz zu Herzen nehmen. In diesem Blogpost haben wir erklärt, dass der Datenschutz die gleiche Aufmerksamkeit bekommen sollte, wie der Schutz vor Bakterien und Viren. Hier haben wir ein paar Tipps für Sie zusammengestellt, wie das Thema auch in Ihrem Unternehmen zur Selbstverständlichkeit werden kann.

1. Mitarbeiter müssen Thema verinnerlichen

Die IT-Sicherheit scheitert oft an der Unwissenheit der Mitarbeiter. Viele gehen sorglos mit ihren Smartphones und Tablets um, da sie die Gefahren nicht kennen. Schulungen und Trainings zum Thema IT-Sicherheit sollten zur Selbstverständlichkeit werden. Außerdem sollten für alle Beschäftigten verbindliche und einheitliche Regelungen für den Schutz der IT und der Daten im Unternehmen gelten. Auch die Vorgesetzten sollten den sorgsamen Umgang mit sensiblen Daten vorleben. Das von Mitarbeitern arglose Herunterladen gefährlicher Apps kann damit verhindert werden.

2. Sicherheitsvorkehrungen müssen einfach zu bedienen sein

Sobald ein Sicherheits-Tool zu schwer zu bedienen ist, fühlen sich die Mitarbeiter in ihrer Arbeit eingeschränkt und es wird ungern verwendet. Daher sollte eine Unternehmens-App genauso einfach zu handhaben sein, wie private Anwendungen, welche die Mitarbeiter bereits kennen. Außerdem müssen die involvierten Abteilungen in die Auswahl von Tools mit einbezogen werden. Auf diesem Weg werden die Business-Anforderungen der jeweiligen Mitarbeiter ausreichend abgedeckt.

3. Private und geschäftliche Daten müssen strikt voneinander getrennt werden

Viele Apps haben eingebettete Funktionen zur sogenannten Datenexfiltration, dem Abzug von privaten Daten. Da personenbezogene Daten nicht ohne Zustimmung verarbeitet und weitergeleitet werden dürfen, stellt das einen Verstoß gegen die DSGVO dar. Da die meisten Mitarbeiter nicht auf geliebte Apps wie zum Beispiel WhatsApp verzichten möchten, ist es dringend notwendig, private und geschäftliche Daten auf einem Gerät strikt zu trennen. Das verhindert auch, dass Daten per Copy-and-Paste hin- und hergeschoben werden können.

4. Geschäftliche Daten müssen gut verschlüsselt sein

Die geschäftlichen Daten sollten sowohl auf dem Gerät als auch bei Übertragung verschlüsselt werden. Der Zugriff auf Systeme wie Filesharing oder Intranet muss über einen abgesicherten Kanal erfolgen. Der Unternehmensbereich sollte durch PIN, Touch-ID, FaceID oder mittels Smartcard abgesichert werden, damit die Daten auch bei Diebstahl oder Verlust des Geräts vor Missbrauch geschützt sind.

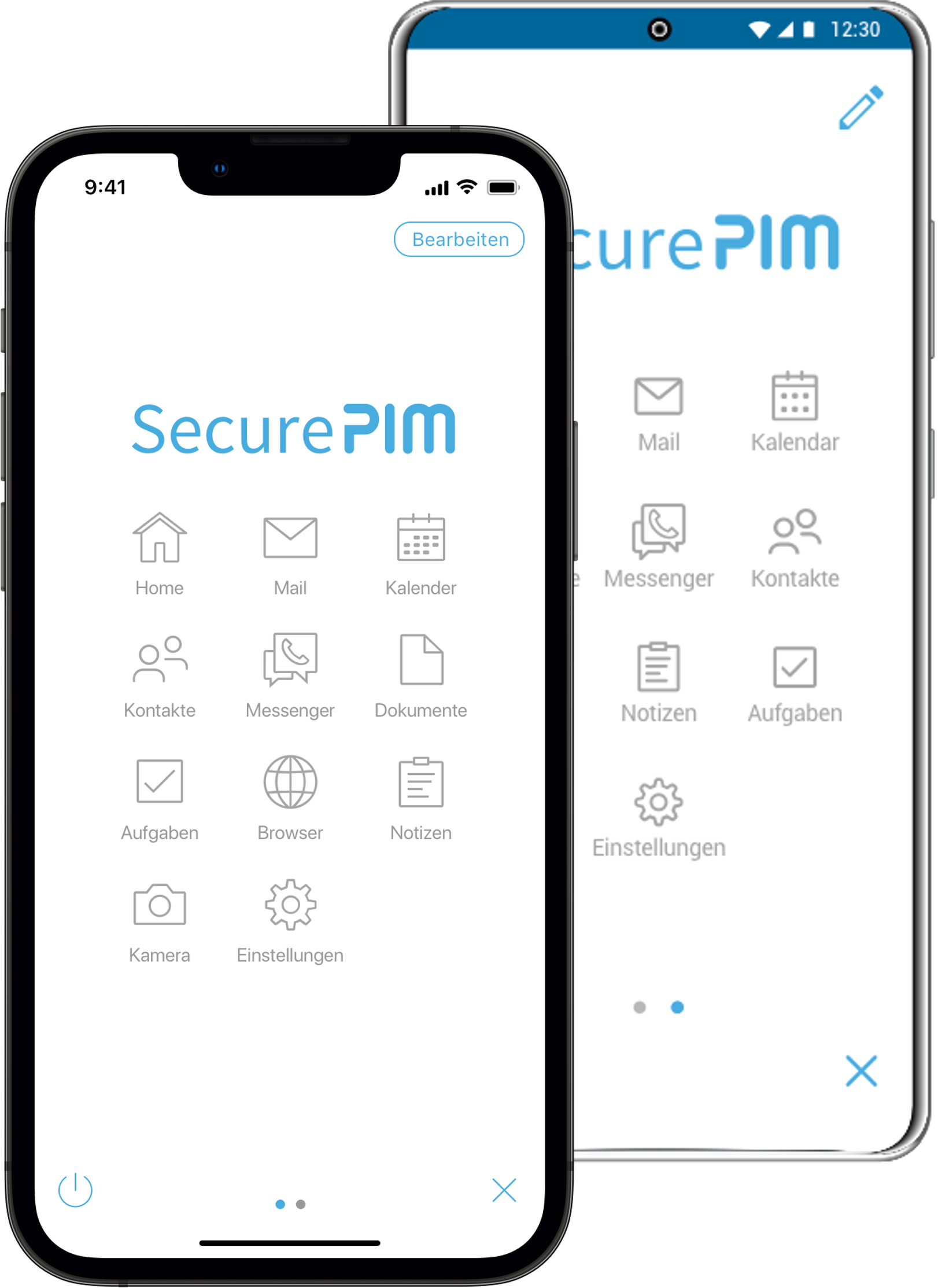

SecurePIM – die Container-Lösung für sicheres mobiles Arbeiten

IT-Security muss zu jeder Zeit bei Unternehmen höchste Priorität haben, Folgeschäden sollten nie unterschätzt werden. Vor allem die Betreiber kritischer Infrastrukturen sind angehalten das Thema ganz oben auf ihre Agenda zu setzen: Die Gefahr einer Störung in der Versorgung der Bevölkerung ist bei Unachtsamkeit groß. Eine effiziente und sichere Lösung bietet die Container-Technologie von SecurePIM: Private Daten werden auf dem mobilen Endgerät strikt von den dienstlichen getrennt. Sollte ein Hacker tatsächlich bereits vorgedrungen sein, steht er dann quasi vor einer verschlossenen Tür. Daten und Dokumente werden nach höchsten Standards verschlüsselt sowie Ende-zu-Ende verschlüsselt übertragen. Die Einhaltung der DSGVO ist dadurch auch gewährleistet.

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen:

Social Media

Folgen Sie uns auf Xing, LinkedIn und Twitter und informieren Sie sich über neue Blog-Artikel und Produkt-News:

Unsere nächsten Webinare

Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah!

Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah! Mittwoch, 27. Mai 2026, 10:00 – 11:00 Uhr Anmelden Webinar: Mit SecurePIM auf Android VS-NfD-konform arbeiten klar, verständlich, praxisnah! Erfahren Sie, wie Sie mit unserer...

Auch interessant:

Blog-Beitrag: Was bedeutet BYOD – Bring Your Own Device

Was steckt hinter der Abkürzung BYOD? Lesen Sie was es damit auf sich hat und was für Vor- und Nachteile dieses Modell mit sich bringt.

Whitepaper: BYOD – Rechtliche Aspekte

Erhalten Sie einen Überblick über die rechtlichen Aspekte, die bei der Einführung eines BYOD-Modells zu beachten sind.