Was steht hinter der Abkürzung BYOD? Die Revolution am Arbeitsplatz oder nur die nächste Sicherheitslücke? Lesen Sie im Folgenden was es damit auf sich hat und was für Vor- und Nachteile dieses Modell mit sich bringt.

Was bedeutet BYOD – Bring Your Own Device?

“Bring Your Own Device”, kurz BYOD beschreibt die Möglichkeit, dass Arbeitnehmer private mobile Endgeräte, wie Laptops, Tablets und Smartphones für Arbeitszwecke nutzen dürfen. Neben der Abkürzung BYOD sind auch Begriffe wie BYOT (“Bring Your Own Technology”) oder BYOA (“Bring Your Own Application”) gängige Begriffe die jeweils ein ähnliches Modell beschreiben. Wobei es immer um die Nutzung privater Ressourcen zu geschäftlichen Zwecken geht. Die Vielfalt der Begriffe zu diesem Thema spiegelt auch die Vielfalt der Meinungen, Möglichkeiten, Chancen, aber auch Risiken dieser Arbeitsweise wider. Unternehmen können anhand ihrer Organisationsrichtlinien festlegen, in welcher Weise private Endgeräte benutzt werden können und dürfen, um auf Unternehmensdaten oder interne Netzwerke zuzugreifen. So ist als Vorteil von BYOD aufzuführen, dass es eine große Wahlfreiheit für die Mitarbeiter gibt, welche auf die persönlichen Bedürfnisse Rücksicht nimmt. Auf der anderen Seite ist das Modell des eigenen Gerätes am Arbeitsplatz mit Sicherheitsrisiken verbunden, da firmeninterne Daten auf fremden Geräten verwendet werden.

Grundanforderungen für BYOD

Um die richtigen Rahmenbedingungen zu schaffen, kann BYOD aus zwei Blickwinkeln betrachtet werden, die des Unternehmens und die des Nutzers. Dabei lassen sich die Grundanforderungen für ein gutes BYOD-Modell in sieben Schritten beschreiben:

1. Datenschutz

Unternehmen sollten immer bestimmen wie und ob unternehmensbezogene Daten auf einem Gerät gespeichert werden können und sollen, dies gilt ins besonders dann, wenn es sich um ein privates Endgerät handelt. Wichtig ist dabei, dass das Unternehmen die für die Einhaltung des Schutzes der Unternehmensdaten verantwortliche Stelle ist, auch wenn die Daten auf privaten Geräten gespeichert oder verarbeitet werden. Verschlüsselung ist hierbei ein wichtiger Aspekt. Es muss sichergestellt werden, dass die Daten auf dem mobilen Endgerät und bei der Übertragung verschlüsselt werden. Zudem ist spätestens seit Inkrafttreten der DSGVO klar, dass private und dienstliche Daten strikt zu trennen sind.

2. Anwendungssoftware

Das Unternehmen muss vorgeben, mit welchen Anwendungen und Apps auf Unternehmensdaten zugegriffen werden darf. So sollte z.B. sichergestellt sein, dass Mitarbeiter nur über einen sicheren Browserzugang Zugriff auf die Infrastruktur haben. Einen Schritt weiter geht das sogenannte Container-Prinzip. In diesem wird eine Container-App verwendet, welche einen gesicherten Bereich auf dem mobilen Endgerät für Firmendaten bietet. So gibt es keine Interaktion mit Daten oder Anwendung außerhalb dieses geschützten Bereichs. Eine solche Anwendung ist beispielsweise SecurePIM. Zudem muss sichergestellt werden, dass der Mitarbeiter nur Anwendungen für seine Arbeit nutzt, die das Unternehmen auch lizenziert hat. Ansonsten wäre das ein Verstoß gegen das Urheberrecht.

3. Betriebssystem

Um weitere Sicherheit innerhalb des BYOD-Models zu gewährleisten sollten die Betriebssysteme der Geräte stets auf dem aktuellsten Stand sein. Das Updaten der privaten Geräte die sich innerhalb des Firmen Netzwerks bewegen, unterliegt in der Regel den Benutzern. Aus diesem Grund ist es sinnvoll diese dafür zu sensibilisieren ihre Applikationen und Betriebssysteme stets auf dem neusten Stand zu halten. Mithilfe von Lösungen wie SecurePIM oder einem Mobile Device Management System kann man diese Updates erzwingen und ist so auf der sicheren Seite.

4. Hardware

Unternehmen sollten sich Gedanken machen, ob sie nur bestimmte Geräte für die Nutzung im BYOD-Konzept zulassen oder dem Mitarbeiter die volle Freiheit überlassen. Zudem sollte überlegt werden, welche Sicherheitsmechanismen für die Hardware vorgegeben werden (z.B. Password-Policies oder Verschlüsselungsmechanismen). Hierbei ist besonders zu beachten, dass die Usability nicht zu sehr unter den Sicherheitsmaßnahmen leidet.

5. Physische Sicherheit

Neben der Sicherheit bei der Verwendung und Übertragung von Daten dürfen auch die Sicherheitsmechanismen bei einem physikalischen Zugriff auf das System nicht vernachlässigt werden. Dazu gehören beispielsweise das Verbot Unternehmensdaten auf externe Speichermedien zu ziehen. Während bei firmeneigenen Geräten einfach die Schnittstelle gesperrt werden kann, muss innerhalb des BYOD Rahmen auf das Bewusstsein der Nutzer bzw. auf eine MDM-Richtlinie zurückgegriffen werden oder nur bestimmte Anwendungen (wie zum Beispiel eine Container-App) für den Zugriff auf die Firmendaten freigegeben werden.

6. Prozesse und Sicherheitsbewusstsein

Wie schon mehrfach angemerkt, ist das Sicherheitsbewusstsein ein wichtiger Bestandteil eines erfolgreichen BYOD-Konzepts. Ohne die bereitwillige und zuverlässige Kooperation der Mitarbeiter ist der Erfolg eines BYOD Modells nicht denkbar. Aber auch gute Sicherheitsprozesse sind eine wichtige Maßnahme. So sollte diese, eine Option auf Datenfernlöschung und eine An- und Abmeldung innerhalb des BYOD-Systems beinhalten.

7. Verantwortungsbereiche, Organisation und Policies

Natürlich müssen auch die Verantwortungsbereiche klar definiert sein. Ebenso ist die Definition einer BYOD-Unternehmensrichtlinie essentiell. Mögliche Rahmenbedingungen einer solchen BYOD-Vereinbarung folgen im nächsten Absatz.

BYOD-Vereinbarung

Da Mitarbeiter ihre privaten Endgeräte während der Arbeitszeit nutzen können, sollte im Vorfeld eine Vereinbarung getroffen werden. Diese sollte folgende Punkte beinhalten:

- Kostenerstattung bzw. -beteilung an Geräten und ggf. Mobilfunkverträgen

- Nutzung des Gerätes

- Sicherheitsrichtlinien

- Support und Unterstützung

- Folgen bei Nichteinhaltung der Vereinbarung

Kostenerstattung bzw. -beteilung an Geräten und ggf. Mobilfunkverträgen

Es sollte klar in den Unternehmensrichtlinien geklärt werden, wer für die Kosten der Geräte und deren Nutzung aufkommt. Hierbei gibt es zwei Möglichkeiten: der Arbeitgeber erstattet keine Kosten oder übernimmt einen Teil der anfallenden Kosten. Würde der Arbeitgeber alle Kosten übernehmen und eine private Nutzung wäre dennoch erlaubt, würde es sich um das sogenannte COPE Modell (Corporate Owned personally enabled) handeln. Der Umgang mit den anfallenden Kosten sollte klar geregelt sein, damit keine Verwirrung und möglicher Unmut gegenüber dem BYOD Konzept auftritt. Hier müssen Unternehmen auch steuerliche Implikationen bedenken und sich auf regionale Unterschiede bei Mitarbeitern in unterschiedlichen Ländern einstellen.

Nutzung des Gerätes

Auch bei der allgemeinen Nutzung des Gerätes sollten klare Richtlinien abgesteckt werden. So muss klar geregelt werden, welche Anwendungen und Apps genutzt werden dürfen und welche nicht erlaubt sind. Im Zweifel ist es sogar nötig gewisse Applikationen zu sperren. Selbiges gilt für die Verwendung von Video- und Fotofunktion. Diese Regelung stellt nicht nur einen Informationsaufwand gegenüber den Mitarbeitern dar, auch muss mit der IT-Abteilung abgestimmt werden, welche Aufgaben dort anfallen.

Sicherheitsrichtlinien

Neben den Nutzungsrichtlinien, ist es auch essentieller Bestandteil, Mitarbeiter für die Sicherheitsrichtlinien zu sensibilisieren. Egal ob Datenverlust, Sicherheitslücken, gestohlene und verlorene Geräte, Mitarbeiter müssen sich an Richtlinien zum Passwortschutz, Erlaubnis von Downloads, etc. halten, so kann eine reaktive Sicherheitspolitik im BYOD Modell vermieden werden. Doch mit dem richtigen Umgang der Sicherheitsrisiken können solche Kosten vermieden werden. Container-Lösungenwie SecurePIM nehmen dem Mitarbeiter hier die Verantwortung ab, da hier genau eingestellt werden kann, was der Mitarbeiter darf und was nicht und Fehlverhalten somit ausgeschlossen ist.

Support und Unterstützung

Für mögliche Probleme bei der Nutzung der Geräte sollte klar definiert werden, wer Ansprechpartner ist und welche Art von Unterstützung geleistet wird.

Folgen bei Nichteinhaltung der Vereinbarung

Machen Sie außerdem von Beginn an klar, was die Konsequenzen bei fahrlässiger Missachtung der Richtlinien sind. So stellen Sie sicher, dass Mitarbeiter die privaten Geräte verantwortungsvoll nutzen.

Mit Beachtung der Vereinbarung können Sie vielen der oben genannten Probleme und Risiken vorbeugen. Doch gibt es eine einfache, effiziente und kostengünstige Variante um für ein sicheres BYOD-Konzept zu sorgen: SecurePIM. Die Container-App ermöglicht nicht nur sicheres mobiles Arbeiten, sondern erleichtert auch die Verwaltung und Sicherung des Zugriffs auf das Netzwerk!

Was sind die Vorteile von BYOD?

Kostenersparnis

Mit der eigenen Anschaffung des Endgeräts durch den Mitarbeiter fallen natürlich die Anschaffungskosten für das Unternehmen weg. In den Richtlinien sollte, wie angesprochen, geregelt sein inwieweit sich das Unternehmen an den Kosten beteiligt. Bei der Nutzung des Geräts sieht das selbstverständlich ähnlich aus. Hier muss es eine klare Regelung für die Kosten des Mobilfunkvertrages oder ähnliche Nutzungsgebühren geben.

Mitarbeiterzufriedenheit

Die These der Bring Your Own Device-Befürworter sagt, dass die Mitarbeiterzufriedenheit dadurch steigt, weil diese ihre eigenen Geräte verwenden können. Außerdem fallen die mühsamen Einweisungen in die Geräte weg. Das ist eine Erleichterung sowohl für das Unternehmen, als auch für den Mitarbeiter. Zudem kann das Unternehmen durch die Vielfalt der Geräte allen Ansprüchen gerecht werden, egal ob Techie, Poweruser oder Digitalanfänger.

Mehr Flexibilität und Mobilität

Mit dem eigenen Gerät sind Mitarbeiter noch mobiler und flexibler. So können Sie leichter unabhängig von ihrem Standort arbeiten, egal ob von zu Hause aus oder von unterwegs. Das kommt besonders Eltern, Vertriebsmitarbeitern oder „Digitalen Nomaden“ zugute. Die Umsetzung der Mobilität setzt natürlich auch die Möglichkeit von Homeoffice & Co voraus. Zudem schätzen Mitarbeiter die Tatsache, dass sie keine zwei Geräte (ein dienstliches und ein privates) mit sich führen müssen.

Was sind die Schwächen eines BYOD Modells?

Sicherheitsbedenken

Die Datensicherheit war schon von Beginn des Artikels ein Thema und bleibt es im ganzen BYOD Modell. Sowohl firmeneigene Daten, als auch die privaten Daten der Mitarbeiter sind davon betroffen. So muss durch Tools und Regelungen eine Modus Operandi geschaffen werden, der garantiert, dass die Daten weder interferieren, noch kompromittiert werden und zudem die Privatsphäre des Mitarbeiters geschützt wird.

Gefahr des Mehraufwands für IT-Abteilung und möglicher Kontrollverlust

Natürlich kann die Integration eines BYOD-Konzepts auch zu einem Mehraufwand für die IT-Abteilung führen. Die Verwaltung von Firmen-fremden Geräten erfordert einen zusätzlichen Aufwand und Knowhow. Eine heterogene Soft- und Hardware-Landschaft innerhalb eines Unternehmens kann den reibungslosen Ablauf von Prozessen behindern. Daher muss man sich genau überlegen, ob man die Geräte an sich verwalten möchte (z.B. mithilfe eines MDM -Systems) oder nur mit einer Container-Lösung den Zugriff auf die Daten absichern will.

Rechtliche Begebenheiten müssen befolgt werden

Es gibt einige rechtliche Aspekte zu beachten, was viele Firmen abschreckt. Wenn man jedoch eine klare Policy und die richtige technische Lösung einführt, sollten diese juristischen Begebenheiten kein Hindernis sein. Mehr dazu, wie Sie BYOD DSGVO-konform umsetzen können, lesen Sie im Whitepaper „BYOD – Rechtliche Aspekte„.

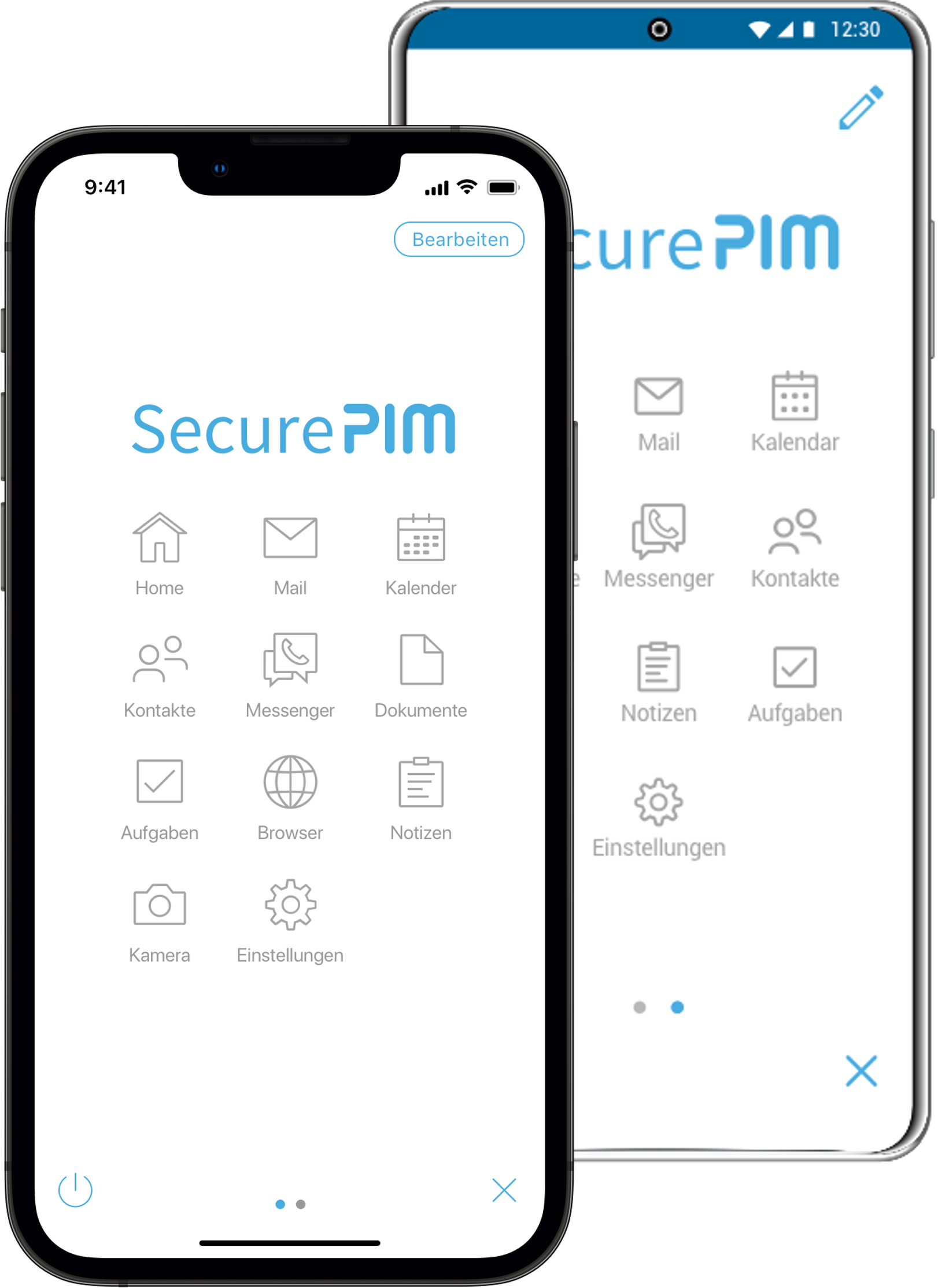

Höchste Sicherheit mit der SecurePIM App

Mit der Nutzung von SecurePIM steht der mobilen Datensicherheit nichts mehr im Wege! Dank der Container App haben Sie volle Kontrolle über alle potenziellen Sicherheitslücken. Doch das innovative Design der Lösung ist die Integration in bestehende Infrastrukturen kein Problem. Auch der Rollout geht Administratoren leicht von der Hand. So ist BYOD mit SecurePIM eine Entlastung für Ihre IT-Abteilung und alle Administratoren.

Auch profitieren Sicherheits- und Compliance-Verantwortliche von der Nutzung und vom Aufbau von SecurePIM. Durch zahlreiche Sicherheitsmechanismen, wie beispielsweise Verschlüsselungen nach neuesten Standards, bietet ihnen SecurePIM idealen Schutz beim mobilen Arbeiten unabhängig vom Endgerät (iOS oder Android). Alle Daten werden innerhalb des Containers DSGVO-konform gesichert. Auch bei der Übertragung sind Ihre Daten dank modernster Verschlüsselungstechnologien stets sicher. Durch das Prinzip des geschützten Containers sind auch bei einem BYOD-Modell die Firmendatensicher und strikt von den privaten Daten getrennt, natürlich nach den Vorgaben der DSGVO.

Mitarbeiter profitieren auch bei der Benutzung von SecurePIM. Sie haben jederzeit und jederorts Zugriff auf dienstliche Daten. So ist das mobile Arbeiten sicher und eine hohe Produktivität von technischer Seite garantiert. Die Lösung ist von Mitarbeitern unabhängig ihres Endgeräts einsetzbar. Dank Verschlüsselung hat niemand anderes Zugriff auf die Daten. Der Container kann sowohl durch Passwort als auch durch Fingerabdruck entsperrt werden. So kann einfach und intuitiv auf alle wichtigen Dokumente zugegriffen werden. Diese werden innerhalb der sicheren Umgebung bearbeitet, online sowie offline. Die App ermöglicht einen geschützten Zugriff auf folgende Funktionen:

App Funktionen

- Messenger

- Kontakte

- Kalender

- Notizen

- Aufgaben

- Dokumente

- Browser

- Kamera

Insgesamt können drei Mail Accounts innerhalb der Applikation verknüpft werden. Mit SecurePIM steht einem erfolgreichen BYOD-Szenario nichts mehr im Wege. Fragen Sie jetzt ihre Testversion an. Kostenlos und unverbindlich!

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen: