Wer kennt sie nicht: Kollegen, die schnell mal per WhatsApp mit dem Kunden kommunizieren oder mobile Apps wie Dropbox oder Google Drive zum Teilen und Bearbeiten von Dokumenten nutzen. An rechtliche Regelungen, Sicherheitsvorschriften oder Compliance-Vorgaben denken viele Mitarbeiter dabei nicht. Was kann man also tun, um das eigene Unternehmen zu schützen?

Mobilgeräte und Apps als neues Sicherheitsrisiko für die Unternehmens-IT?

Die Schatten IT ist schon immer ein Problem gewesen: Früher waren es vor allem persönliche Excel-Sheets oder Datenbanken, die eine schwer zu kontrollierende und nicht autorisierte IT-Struktur bildeten. Heute geht es dagegen vor allem um mobile Systeme und Anwendungen. Mitarbeiter möchten mobil mit Smartphone und Tablet arbeiten und halten sich dabei nicht immer an alle Vorschriften der Unternehmens-IT. WhatsApp, Dropbox oder Google Drive kommen daher häufig auch im dienstlichen Umfeld zum Einsatz, egal ob sie zugelassen sind oder nicht.

Mobile Schatten-IT und Datenschutz

Die Nutzung von WhatsApp und Co. bereitet nicht nur der Unternehmens-IT, sondern auch der Compliance-Abteilung Albträume. Rechtlich gesehen sind weder die Einhaltung von Bestimmungen zum Datenschutz, zum Urheberrechtsschutz oder zu Aufbewahrungspflichten sichergestellt. Darüber hinaus stellen sie eine ständige Gefahr für die IT-Sicherheit dar, weil Angreifer über nicht oder unzureichend gesicherte mobile Anwendungen leichten Zugang zur Unternehmens-IT finden könnten.

DSGVO und die Schatten IT: Das müssen Sie wissen

1. Datenschutz

WhatsApp und andere Apps greifen auf persönliche Daten der Nutzer, zum Beispiel Adressbucheinträge, zu. Da es sich hierbei um personenbezogene Daten handelt, fällt dieses Vorgehen unter die Datenschutzgrundverordnung, die vorschreibt, dass eben diese personenbezogenen Daten nicht einfach ohne Zustimmung verarbeitet und weitergeleitet werden dürfen.

Zudem schreibt die DSGVO eine strikte Trennung von dienstlichen und privaten Daten vor, was schwierig wird, wenn der Mitarbeiter beispielsweise Whatsapp auf seinem Smartphone sowohl dienstlich als auch privat nutzt.

2. Urheberrechtsschutz

Gemäß § 99 Urheberrechtsgesetz (UrhG) ist der Inhaber des Unternehmens verantwortlich, wenn ein Arbeitnehmer ein Urheberrecht verletzt. Ein Urheberrecht könnte zum Beispiel dadurch verletzt werden, dass ein Arbeitnehmer eine Software beruflich einsetzt, die er privat erworben hat und die nur für die private Nutzung lizenziert ist.

3. Aufbewahrungspflichten

Die gesetzlichen Aufbewahrungspflichten müssen eingehalten werden. Sämtliche berufliche Kommunikation sollte über den beruflichen E-Mail-Account geführt werden; es muss verhindert werden, dass geschäftsrelevante Kommunikation am Arbeitgeber „vorbeiläuft“.

Hier erhalten Sie weitere Informationen zum DSGVO-konformen Arbeiten mit Mobilgeräten.

Was also tun, um die Risiken der mobilen Schatten IT zu minimieren? Hier erhalten Sie fünf Tipps, wie Sie Ihr Unternehmen schützen:

Risiken durch mobile Apps minimieren

1. Mitarbeiter informieren

Die Sorglosigkeit von Mitarbeitern beim Umgang mit Smartphones und Tablets beruht vielfach auf Wissensdefiziten. Weisen Sie Mitarbeiter daher konkret darauf hin, welche Probleme beim Einsatz von nicht autorisierten Apps auftreten und mit welchen Konsequenzen der Mitarbeiter im Zweifel rechnen muss. Erst wenn Ihre Mitarbeiter umfassend informiert sind, können Sie erwarten, dass sie mit Mobilgeräten sorgsamer umgehen.

2. Von Mitarbeitern lernen:

Sprechen Sie mir Ihren Kollegen und finden Sie heraus, welche Apps sie privat nutzen – und warum. Das gibt Ihnen Aufschluss darüber, welche Funktionalitäten Ihre Kollegen benötigen und welche Ihre Unternehmens-Anwendungen (aktuell) nicht zur Verfügung stellen. Wenn Sie offizielle Alternativen anbieten, verringert sich das Risiko durch mögliches Fehlverhalten der Mitarbeiter.

3. Abteilungen einbeziehen

Mittlerweile entscheiden viele Abteilungen selbst, welche Tools sie nutzen möchten. Stellen Sie daher sicher, dass Sie alle Abteilungen frühzeitig einbeziehen, mit Ihnen zusammenarbeiten und sich schon beim Proof of Concept Meinungen einholen. Nur so kann sichergestellt werden, dass sinnvolle Apps bereitgestellt und dabei auch Sicherheitsstandards eingehalten werden. IT- und Compliance-Verantwortliche dürfen dabei nicht als „Bremser“ fungieren, sondern als konstruktive Business-Enabler.

4. Infrastruktur-Zugriffe steuern

Definieren Sie genau, welche Apps auf welche internen Ressourcen oder Cloud Services Zugriff erhalten. Möchten Ihre Kollegen beispielsweise E-Mails mobil abrufen, müssen Sie genau definieren, welche E-Mail-Apps, aber auch welche Mobilgeräte auf Ihren Exchange-Server zugreifen dürfen. Nicht autorisierten Apps und Geräten darf kein Zugriff gewährt werden.

5. Passende Apps zur Verfügung stellen:

Bei der Auswahl zugelassener Apps sind Sicherheit und Kompatibilität mit der stationären IT wichtig. Dennoch hat auch die Usability einen hohen Stellenwert. Ihre Kollegen müssen mit der App zufrieden sein und wissen, wie sie diese nutzen, um problemlos damit arbeiten zu können. Nur dann werden sie nicht auf die Suche nach „Schatten-Apps“ gehen.

Um die Schatten IT wirksam zu bekämpfen ist es wichtig, die Bedürfnisse der Belegschaft und Fachabteilungen zu verstehen, gleichzeitig aber auch die Zugriffe von nicht-autorisierten Apps zu beschränken. Warum nutzen Mitarbeiter andere Apps, was sind ihre Herausforderungen und wo bestehen aktuell Einschränkungen? Perfekt abgesicherte Systeme und Anwendungen bringen nichts, wenn sie nicht genutzt werden und Mitarbeiter auf andere, vermeintlich unsichere Apps zurückgreifen, weil sie ihren Job nicht erledigen können.

Container Lösungen bringen Licht in die Schatten IT

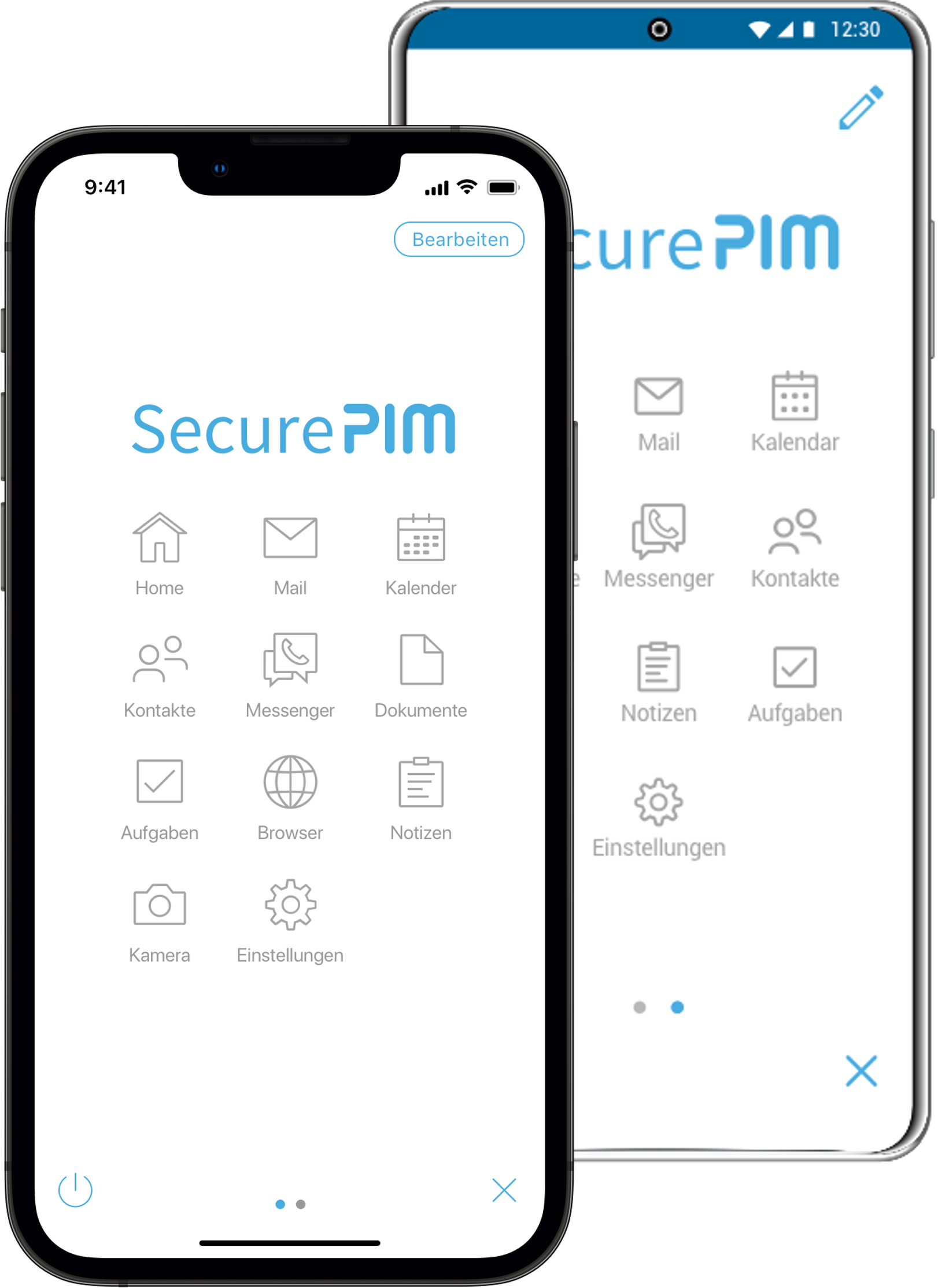

Doch es gibt eine Lösung, mit der Sie sowohl Sicherheitsrisiken einschränken und gleichzeitig Ihren Kollegen DSGVO-konformes mobiles Arbeiten ermöglichen: eine Container App. Die App stellt einen gesicherten Bereich auf einem Mobilgerät dar, auf welchen andere installierte Apps keinen Zugriff haben. Gleichzeitig greift die Container Lösung selbst auch keine sensiblen Daten aus anderen Apps ab. Dadurch können Sie Mitarbeitern ohne Bedenken und Einschränkungen erlauben, Firmenhandys und -tablets privat zu nutzen oder private Mobilgeräte dienstlich einzusetzen. Wie das genau funktioniert, erfahren Sie im Artikel zu Container Lösungen.

SecurePIM Container App unverbindlich testen

Die Container App SecurePIM bietet Datensicherheit für alle Mobilgeräte. Firmendaten werden in einem Container auf dem mobilen Endgerät aufbewahrt und sind doppelt verschlüsselt, auf dem Gerät selbst und bei der Übertragung. Erfahren Sie mehr über SecurePIM – die App steht Ihnen übrigens auch als unverbindliche Testversion zur Verfügung.

Falls Sie über aktuelle Blogartikel informiert werden möchten, stehen Ihnen verschiedene Möglichkeiten zur Auswahl, um dem Blog zu folgen: